Ecosistemul cripto se confruntă în continuare cu provocări de securitate în evoluție, printre care și atacurile de intoxicare / otrăvire a adreselor („address poisoning”), având ca scop păcălirea utilizatorilor să trimită fonduri către adrese malițioase sau incorecte, arată un comunicat transmis, miercuri, StartupCafe.ro.

Majoritatea utilizatorilor Web3, și oamenii în general, nu memorează șiruri de 42 de caractere. În schimb, se bazează pe scurtături vizuale. Din cauza constrângerilor de interfață în exploratori de blocuri (cum ar fi Etherscan) și în interfețele portofelelor, adresele sunt adesea afișate scurtat: 0x1234...abcd.

Atacatorii exploatează acest lucru folosind servicii numite generatoare de adrese vanity, instrumente care creează adrese personalizate cu caracterele de început și sfârșit alese, pentru a genera un șir malițios care se potrivește cu prefixul și sufixul adresei legitime a destinatarului. Deoarece generarea de adrese costă aproape nimic, ei pot forța o potrivire care pare identică cu parola utilizatorilor, avertizează platforma de tranzacționare Binance într-o analiză.

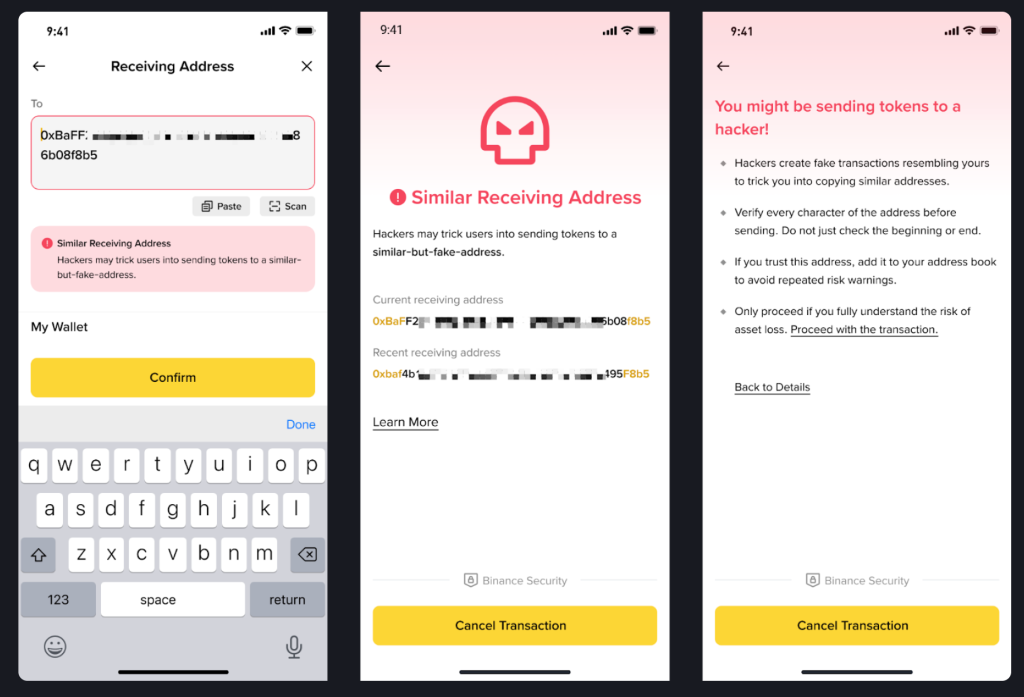

La inițierea unei noi tranzacții către un destinatar cu care un utilizator a tranzacționat recent, acesta s-ar putea uita în istoricul recent, să vadă o adresă care începe și se termină corect și să apese „copiază”. În acel moment, utilizatorul poate copia fără să știe adresa atacatorului.

Atacatorii folosesc trei tehnici principale:

- Contracte de token-uri false (event spoofing) - atacatorii implementează un contract de token non-standard (ex. token fals de tip U5DT în loc de USDT), programat să declanșeze evenimente „transfer” care par că provin de la adresa utilizatorului către adresa lor;

- Transferuri cu valoare zero - Unele contracte majore de token-uri, inclusiv anumite versiuni de USDT, permit funcția „Transfer From” cu valoare zero fără a necesita semnătura cheii private a expeditorului. Atacatorii pot iniția transferuri de 0 USDT, de exemplu, de la portofelele lor malițioase;

- Transferuri cu valoare mică „reală” -Pentru a ocoli portofelele moderne care au început să filtreze tranzacțiile cu valoare zero, atacatorii au început să trimită sume minuscule de cripto real pentru ca tranzacția către portofelul victimei să apare legitimă, ocolind filtrele de spam.

Cum pot fi protejate activele crypto

Se recomandă folosirea unui portofel cu prioritate pe securitate, care poate reduce riscul de vulnerabilitate. Totodată, utilizatorii pot folosi funcția de agendă de adrese (address book) și să evite copierea din istoricul tranzacțiilor.

De asemenea, deținătorii de portofele crypto pot verifica și 4 caractere din mijlocul adresei, pe lângă cele 4 de la început și 4 de la sfârșit, iar aceștia sunt sfătuiți, pentru sumele mari, să facă o mică tranzacție de „test”, recomandă Binance.